In einer digitalisierten Welt, in der das Smartphone zum zentralen Schlüssel für die Identität geworden ist, stellt SIM-Swapping eine besonders tückische Gefahr dar. Während klassische Hackerangriffe oft auf technologische Sicherheitslücken abzielen, nutzt diese Methode den Faktor Mensch und die Abläufe der Mobilfunkprovider aus.

+++ Bessere Netz gesucht? Tarif-Deals, Handy-Aktionen und billige Sim immer in unserem brandneuen Deal-Channel: Mobilfunk-Aktionen, Gutscheine und Deals (Telegram) oder Mobilfunk-Aktionen (WhatsApp). Hier gratis mitmachen! +++

Durch die illegitime Übernahme einer Rufnummer gelingt es Tätern, die wichtigste Verteidigungslinie moderner Online-Konten zu durchbrechen: die mobile Zwei-Faktor-Authentifizierung. Das Opfer verliert dabei nicht nur den Mobilfunkempfang, sondern oft innerhalb von Minuten auch den Zugriff auf seine gesamte digitale Existenz – von privaten Nachrichten bis hin zu finanziellen Vermögenswerten.

Inhaltsverzeichnis

Dossier: SIM-Swapping (SIM-Tausch-Betrug)

SIM-Swapping ist eine Form des Identitätsdiebstahls, bei der Täter die Kontrolle über die Mobilfunknummer eines Opfers übernehmen. Ziel ist es, die Zwei-Faktor-Authentifizierung (2FA) via SMS zu umgehen, um Zugriff auf Bankkonten, Krypto-Wallets oder Social-Media-Accounts zu erhalten.

Genau Zahlen dazu gibt es kaum. Das BKA weist im Bundeslagebild Cybercrime 2024 (veröffentlicht im Juni 2025) insgesamt über 131.000 Inlandsfälle von Cybercrime aus. SIM-Swapping wird darin als „Phänomenbereich“ im Rahmen des Identitätsdiebstahls genannt (wie auch Schockanrufe), aber nicht mit einer separaten Fallzahl belegt. Experten von Sicherheitsfirmen wie Trend Micro und Specops berichten für 2025 und den Beginn von 2026 von einem deutlichen Anstieg der versuchten Angriffe. In anderen europäischen Ländern und den USA sind die Fallzahlen teilweise um über 1.000 % gestiegen; Deutschland folgt diesem Trend zeitversetzt. Man geht davon aus, dass es in Deutschland jährlich einige tausend Verdachtsfälle gibt. Während die Masse der Cyberangriffe eher über klassisches Phishing läuft, bleibt SIM-Swapping eine „High-Value“-Methode für gezielte Angriffe auf wohlhabende Privatpersonen oder Unternehmen.

Funktionsweise: Der Ablauf des Angriffs

Der Angriff findet nicht auf technischer Ebene des Smartphones statt, sondern nutzt Schwachstellen im Kundenservice der Mobilfunkanbieter (Social Engineering).

- Vorbereitung: Der Angreifer sammelt persönliche Daten über das Opfer (Name, Geburtsdatum, Adresse, Telefonnummer). Diese stammen oft aus Datenlecks, Phishing-Mails oder öffentlichen Social-Media-Profilen. Teilweise gibt es vorher auch Kontaktversuche um persönliche Daten zu bekommen.

- Die Täuschung: Der Täter kontaktiert den Mobilfunkanbieter und gibt sich als der rechtmäßige Besitzer aus. Er behauptet, seine SIM-Karte verloren zu haben oder eine neue eSIM zu benötigen.

- Die Übertragung: Sobald der Kundenservice überzeugt ist, wird die Rufnummer auf eine SIM-Karte im Besitz des Angreifers übertragen.

- Die Übernahme: Die SIM-Karte des Opfers verliert sofort den Empfang. Der Angreifer empfängt nun alle Anrufe und – entscheidend – alle SMS-Bestätigungscodes.

Da viele Dienste die Mobilfunknummer als primäres Merkmal zur Identitätsprüfung nutzen, sind die Folgen eines Angriffs oft verheerend. Besonders beim Online-Banking droht massiver finanzieller Schaden: Über die Funktion „Passwort vergessen“ setzen die Täter den Zugang zurück und autorisieren anschließend eigenmächtig Überweisungen mittels abgefangener SMS-TANs. Ähnlich kritisch verhält es sich beim Krypto-Diebstahl, da viele Börsen weiterhin auf die SMS-basierte Zwei-Faktor-Authentifizierung setzen, wodurch digitale Wallets innerhalb weniger Minuten komplett geleert werden können. Darüber hinaus ermöglicht die vollständige Account-Übernahme von E-Mail-Diensten oder Messengern wie WhatsApp und Telegram den Betrügern, im Namen des Opfers Kontakte zu täuschen oder private Daten für Erpressungen zu missbrauchen.

VIDEO Das steckt hinter Simkarte-Tausch Angriffe

So erkennt man einen Sim-Swapping Angriff

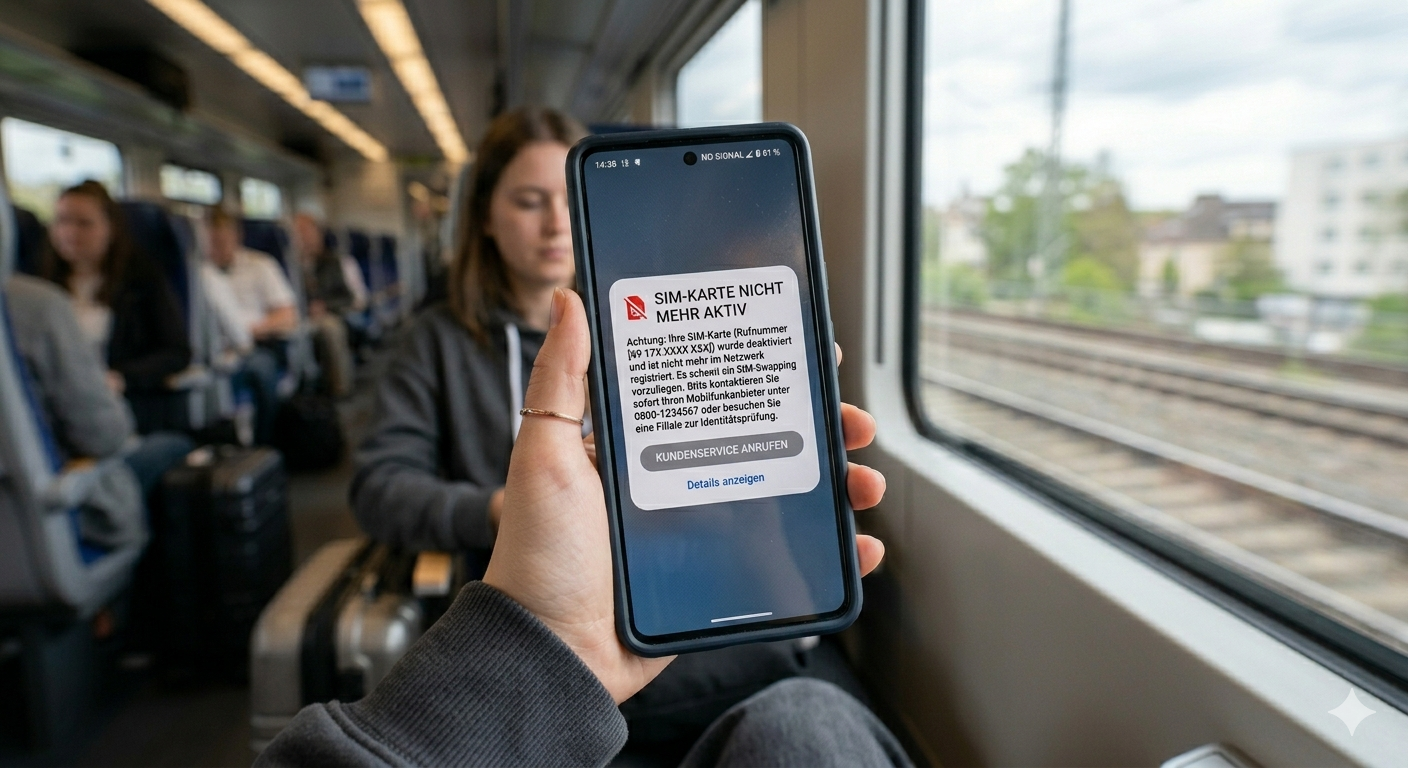

Um einen laufenden SIM-Swapping-Angriff rechtzeitig zu erkennen, ist eine erhöhte Aufmerksamkeit gegenüber untypischen Systemmeldungen und Kommunikationsvorgängen entscheidend. Das deutlichste Warnsignal ist ein plötzlicher und vollständiger Netzverlust des Mobiltelefons. Wenn das Gerät ohne ersichtlichen Grund „Kein Netz“ oder „Nur Notrufe“ anzeigt, obwohl man sich an einem Ort mit gewöhnlich guter Abdeckung befindet und technische Defekte am Gerät ausgeschlossen werden können, ist höchste Vorsicht geboten. Dies deutet oft darauf hin, dass die Rufnummer bereits auf eine andere SIM-Karte übertragen wurde und die eigene Karte somit vom Provider deaktiviert wurde.

Parallel dazu finden häufig unautorisierte Aktivitäten in digitalen Konten statt, die sich durch unerwartete Benachrichtigungen bemerkbar machen. Erhält man E-Mails oder Push-Mitteilungen über Kontopasswort-Änderungen, die Deaktivierung von Sicherheitsmerkmalen oder erfolgreiche Logins von fremden Standorten, sollte man umgehend handeln (aber vorher prüfen, ob diese Meldungen echt sind). Ein weiteres kritisches Indiz ist der Erhalt von Bestätigungs-SMS oder Einmal-Codes für Dienste, bei denen man sich in diesem Moment gar nicht selbst anmelden wollte. Solche Nachrichten sind ein sicheres Zeichen dafür, dass ein Angreifer im Hintergrund versucht, mithilfe der übernommenen Rufnummer die Sicherheitsbarrieren von Banken, Krypto-Börsen oder sozialen Netzwerken zu durchbrechen. In dieser Phase zählt jede Minute, um die betroffenen Konten sperren zu lassen und den Mobilfunkanbieter über den Identitätsmissbrauch zu informieren.

Wenn man den Verdacht hat, Opfer eines SIM-Swapping-Angriffs zu sein, ist schnelles und methodisches Handeln entscheidend, um den Schaden zu begrenzen. Da jede Minute zählt, sollte man die folgenden Schritte in dieser Reihenfolge einleiten:

1. Sofortige Kontaktaufnahme mit dem Mobilfunkanbieter

Sobald das Handy unerwartet den Empfang verliert („Kein Netz“), sollte man über ein Festnetztelefon oder das Gerät einer Vertrauensperson den Kundenservice des Mobilfunkanbieters anrufen. Er muss den Vorfall als Identitätsdiebstahl aufnehmen, die aktuelle (betrügerische) SIM-Karte sofort sperren und die Rufnummer sichern. Man sollte zudem verlangen, dass ein Vermerk im Kundenkonto hinterlegt wird, der künftige Änderungen nur noch nach persönlicher Identifikation in einer Filiale erlaubt.

2. Sperrung der Bankkonten und Finanzdienste

Da das Hauptziel oft das Online-Banking ist, sollten betroffene Konten umgehend gesperrt werden. In Deutschland ist dies zentral über den Notruf 116 116 möglich. Zusätzlich sollten Krypto-Börsen und Bezahldienste wie PayPal informiert werden, um Transaktionen zu stoppen oder die Konten vorübergehend einzufrieren.

3. Zugriff auf E-Mail-Konten sichern

Das E-Mail-Konto ist oft der „Generalschlüssel“ für alle anderen Dienste. Man sollte versuchen, sich einzuloggen und das Passwort sofort zu ändern. Falls der Zugriff noch besteht, sollte man prüfen, ob die hinterlegte Telefonnummer für die Wiederherstellung bereits vom Angreifer geändert wurde, und diese gegebenenfalls entfernen oder korrigieren.

4. Passwörter und Sicherheitsfaktoren ändern

Sobald die Kontrolle über die wichtigsten Konten (E-Mail, Banking, Social Media) gesichert ist, sollten alle Passwörter geändert werden. Dabei ist es essenziell, die Zwei-Faktor-Authentifizierung von SMS-Codes auf sicherere Methoden wie Authentifikator-Apps (z. B. Google Authenticator) oder physische Sicherheitsschlüssel umzustellen.

5. Anzeige bei der Polizei erstatten

SIM-Swapping ist eine schwere Straftat. Eine Anzeige bei der Polizei ist nicht nur für die Strafverfolgung wichtig, sondern dient auch als Nachweis gegenüber Banken oder Versicherungen, falls bereits finanzieller Schaden entstanden ist. Hierfür sollte man alle verdächtigen E-Mails, SMS oder Protokolle der Mobilfunkanbieter als Beweismittel sichern.

6. Umfeld informieren

Da Angreifer die übernommenen Accounts (wie WhatsApp oder Telegram) oft nutzen, um Kontakte des Opfers um Geld zu bitten oder Schadsoftware zu verbreiten, sollte man Freunde und Familie über den Angriff informieren, sobald man wieder handlungsfähig ist.

VIDEO So läuft ein Angriff per Sim Swapping ab

eSIM Swapping: noch gefährlicher

eSIM sind aufgrund des kompletten Online-Zugangs sogar noch mehr in Gefahr, von Sim Swapping betroffen zu sein. Während man bei einer klassischen Plastik-SIM-Karte oft noch die Hürde des Postversands hatte – was dem Opfer wertvolle Zeit verschaffte, um auf Unregelmäßigkeiten zu reagieren –, entfällt diese Barriere bei der eSIM komplett. Ein Angreifer, dem es gelingt, die Zugangsdaten zum Online-Kundenportal eines Mobilfunkanbieters zu erbeuten, kann dort in Sekundenschnelle ein neues eSIM-Profil in Form eines QR-Codes generieren.

Dieser rein digitale Ablauf macht den Identitätsdiebstahl nicht nur schneller, sondern auch skalierbarer. Professionelle Täter nutzen automatisierte Skripte, um mit gestohlenen Passwörtern massenhaft Kundenkonten zu knacken und die Rufnummern sofort auf ihre eigenen Geräte zu übertragen. In dem Moment, in dem das neue Profil aktiviert wird, erlischt die Verbindung auf dem Gerät des rechtmäßigen Nutzers augenblicklich. Da die eSIM den bequemen Gerätewechsel per Mausklick ermöglicht, wird das Online-Portal des Providers zur kritischen Schwachstelle: Ist dieses nicht durch eine starke, App-basierte Zwei-Faktor-Authentifizierung geschützt, wird das Swapping für Kriminelle so einfach wie nie zuvor. Die gewonnene Flexibilität der eSIM wird somit durch eine deutlich höhere Angriffsfläche im digitalen Raum erkauft.

Schutzmaßnahmen gegen Sim und eSIM Swapping

Um sich effektiv gegen SIM-Swapping zu wappnen, ist es in erster Linie entscheidend, die riskante Abhängigkeit von der SMS-basierten Authentifizierung konsequent zu reduzieren. Der sicherste Weg führt über den Einsatz von Authentifikator-Apps wie Google Authenticator oder Authy, die zeitbasierte Codes lokal auf dem Gerät generieren und somit nicht über das Mobilfunknetz abgefangen werden können. Noch einen Schritt weiter gehen physische Sicherheitsschlüssel, sogenannte U2F-Token wie der YubiKey, die eine Anmeldung nur erlauben, wenn die Hardware physisch mit dem Gerät verbunden ist – ein Hindernis, das ein entfernter Angreifer selbst mit übernommener Rufnummer nicht überwinden kann.

| Lösung | Typ | Plattform | Besondere Vorteile | Zielgruppe |

| 2FAS (Authenticator) | App (Open Source) | iOS, Android | Browser-Erweiterung vorhanden; Cloud-Backup (iCloud/Google Drive) oder lokaler Export. | Empfehlung für die meisten Nutzer (Balance aus Komfort & Sicherheit). |

| Aegis Authenticator | App (Open Source) | Android | Sehr hohe Privatsphäre; rein lokale, verschlüsselte Backups; keine Cloud-Anbindung nötig. | Android-Poweruser, die maximale Kontrolle über ihre Daten wollen. |

| Ente Auth | App (Open Source) | Cross-Plattform | Nahtlose Synchronisation zwischen Smartphone, Desktop (Windows/Mac/Linux) und Web. | Nutzer, die ihre Codes auf vielen verschiedenen Geräten benötigen. |

| Microsoft Authenticator | App | iOS, Android | Push-Benachrichtigungen (einfaches Bestätigen ohne Code-Eingabe); gute Cloud-Sicherung. | Nutzer, die stark im Microsoft-Ökosystem (Outlook, Office) arbeiten. |

| Google Authenticator | App | iOS, Android | Extrem simpel; synchronisiert jetzt mit dem Google-Konto. | Einsteiger, die eine minimale, unkomplizierte Lösung suchen. |

| YubiKey | Hardware-Key | USB-A/C, NFC | Physische Hardware; Codes können nicht aus der Ferne gestohlen werden. | Maximale Sicherheit für kritische Konten (Banking, E-Mail, Krypto). |

Zusätzlich zur technischen Absicherung der Konten sollte die Kommunikation mit dem Mobilfunkanbieter selbst gehärtet werden. Viele Provider bieten die Möglichkeit, eine zusätzliche, individuelle Sicherheits-PIN oder ein spezielles Kundenkennwort zu hinterlegen, das bei jedem Kontakt mit dem Kundenservice zwingend abgefragt wird. Dies verhindert, dass sich ein Betrüger allein mit öffentlich zugänglichen Daten wie dem Geburtsdatum oder der Adresse als rechtmäßiger Vertragsinhaber ausgeben kann. In diesem Zusammenhang spielt auch die allgemeine Datensparsamkeit eine zentrale Rolle: Je weniger persönliche Details man in sozialen Netzwerken oder öffentlichen Verzeichnissen preisgibt, desto schwieriger wird es für Kriminelle, ein glaubwürdiges Profil für Social-Engineering-Angriffe zu erstellen.

Sollte es trotz aller Vorsicht zu einem plötzlichen und unerklärlichen Signalverlust kommen, ist sofortiges Handeln die einzige Rettung. In einer solchen Situation darf keine Zeit verloren werden; der Mobilfunkanbieter sowie die Hausbank müssen umgehend kontaktiert werden, um die SIM-Karte und alle sensiblen Online-Zugänge präventiv sperren zu lassen. Auch wenn SIM-Swapping in Deutschland aufgrund strengerer Identifikationsverfahren – wie der Ausweispflicht im Shop oder dem Video-Ident-Verfahren – seltener auftritt als beispielsweise in den USA, bleibt die Methode eine reale und hochgefährliche Bedrohung. Die Professionalität der Angreifer nimmt stetig zu, weshalb ein proaktives Sicherheitsmanagement für jeden Mobilfunknutzer heute unerlässlich ist.

VIDEO Identitätsdiebstahl international

Ich begleite die Entwicklungen im Bereich der Telekommunikation und des Mobilfunks bereits seit 2006 und schreibt regelmäßig zu den Theme Handytarife, Smartphones, Allnet Flat und zu den anderen Bereichen, die mit dem Mobilfunk zusammenhängen. Ziel ist es dabei die Verbraucher möglichst einfach und dennoch umfassend über die Produkte auf dem Markt zu informieren und vor allem die neuen Entwicklungen verständlich zu beschreiben. Bei Problemen oder Fragen – einfach die Kommentare nutzen oder micht direkt anschreiben. Mehr zu mir: Wer schreibt hier?

Mobilfunk-Newsletter: Einmal pro Woche die neusten Informationen rund um Handy, Smartphones und Deals!

Unser kostenloser Newsletter informiert Sie regelmäßig per E-Mail über Produktneuheiten und Sonderaktionen. Ihre hier eingegebenen Daten werden lediglich zur Personalisierung des Newsletters verwendet und nicht an Dritte weitergegeben. Sie können sich jederzeit aus dem Newsletter heraus abmelden. Durch Absenden der von Ihnen eingegebenen Daten willigen Sie in die Datenverarbeitung ein und bestätigen unsere Datenschutzerklärung.